Гісторыя з'яўлення Passkeys

У 2018 годзе Apple, Google і Microsoft аб'ядналіся ў FIDO Alliance з адной мэтай: стварыць тэхналогію, якая б цалкам выключыла патрэбу ў традыцыйных паролях. Гэты крок быў адказам на ўсеагульную стомленасць ад складаных пароляў і пастаянных пагроз фішынгу і крадзяжу карыстальніцкіх даных. У выніку гэтай сумеснай працы ў 2022 годзе свету былі прадстаўлены Passkeys (ці ключы доступу) — універсальны і беспарольны метад аўтэнтыфікацыі, які хутка пачаў інтэгравацца ў розныя сэрвісы.

Чаму ключы доступу заменяць паролі?

Галоўная перавага ключоў доступу — гэта іх прынцыповая розніца ў параўнанні з паролямі. Калі паролі можна лёгка скрасці праз фішынгавыя атакі або праз уцечкі з баз даных, то ключы доступу выкарыстоўваюць асіметрычную крыптаграфію, што робіць іх фактычна неўзламальнымі. Акрамя бяспекі, яны значна зручнейшыя. Вам больш не трэба памятаць і ўводзіць складаныя камбінацыі знакаў. Аўтэнтыфікацыя адбываецца праз біяметрыю (адбітак пальца, Face ID) або PIN-код прылады. Пры гэтым ваша біяметрыя ці PIN-код спраўджваюцца лакальна і не перадаюцца нікуды праз інтэрнэт.

Ключы доступу гэта ўніверсальнае рашэнне, якое працуе на розных прыладах і аперацыйных сістэмах, што робіць іх ідэальнымі для карыстальніка, які разумее што гэта і як працуе.

Як працуюць Ключы доступу?

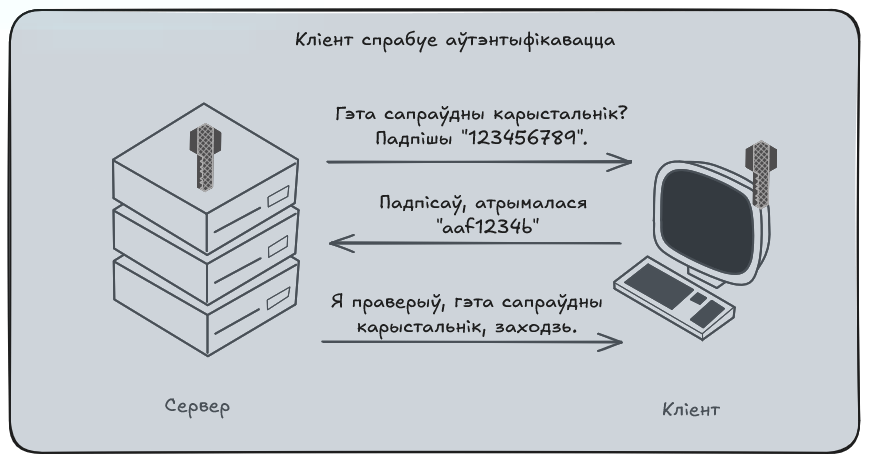

Замест аднаго пароля ствараецца пара ключоў: публічны і прыватны. Публічны ключ захоўваецца на серверы сэрвісу, якім вы карыстаецеся, і ён не змяшчае ніякай сакрэтнай інфармацыі. Прыватны ключ, наадварот, захоўваецца на вашай прыладзе.

Падчас уваходу серверу патрэбна ўпэўніцца што вы, гэта сапраўды вы і ён прапануе кліенту падпісаць нейкія выпадковыя значэнні. Гэта пацвярджэнне адбываецца з дапамогай крыптаграфіі. Прылада-кліент выкарыстоўваючы прыватны ключ генеруе ўнікальны лічбавы подпіс гэтых выпадковых значэнняў, і перадае гэты подпіс серверу. Ён у сваю чаргу правярае з дапамогай публічнага ключа, што лічбавы подпіс быў створаны менавіта вашым прыватным ключом. Пры гэтым сам прыватны ключ не пакідае вашу прыладу, што цалкам выключае магчымасць яго перахапіць у працэсе аўтэнтыфікацыі.

Дзе можна паспрабаваць Ключы доступу?

На сённяшні дзень вялікая колькасць папулярных сэрвісаў ужо падтрымліваюць аўтэнтыфікацыю з дапамогай Ключоў доступу, ці выкарыстоўваюць гэты метад у якасці двухфактарнай абароны. Напрыклад вы можаце выкарыстоўваць іх як асноўны метад аўтэнтыфікацыі ў уліковых запісах Google ці Microsoft ужо сёння.

Але можна патрэніраваць карыстанне Ключамі доступу, каб разабрацца што трэба рабіць на практыцы.

◦ Адкрываем адмысловы сайт, з несапраўднымі ўліковымі запісамі створанымі для тэстаў:

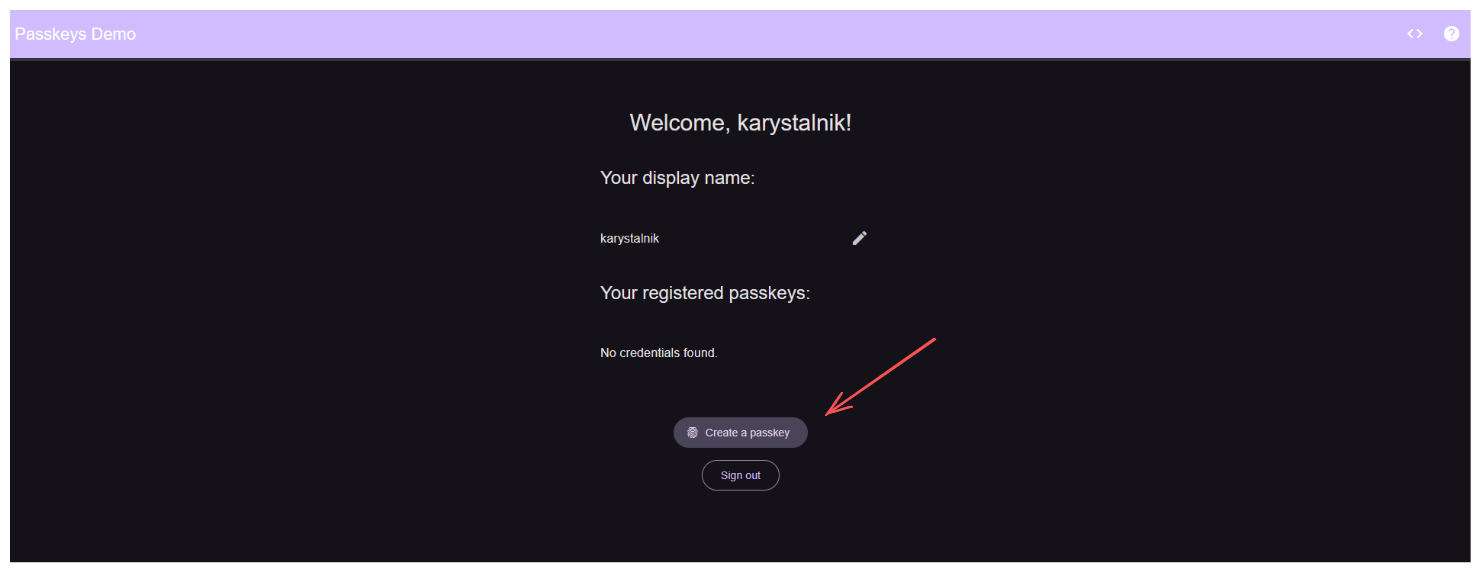

◦ Прыдумляем нейкае імя і пароль, напрыклад karystalnik і 5H2!Gb#91; Пасля гэтага нас аўтаматычна пусціць унутр уліковага запісу. Ціснем на кнопку Create a passkey, якая запусціць працэс стварэння Ключа доступу:

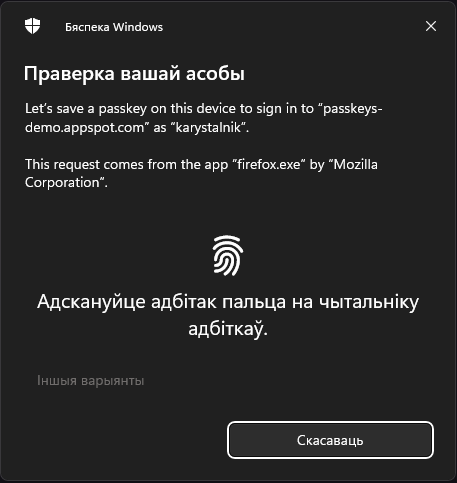

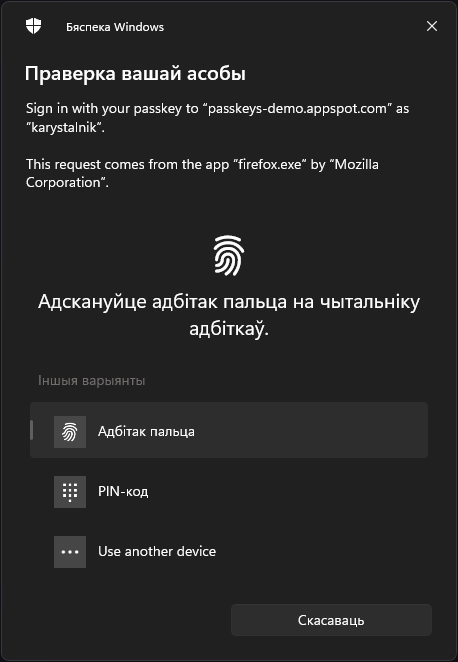

◦ Працэс стварэння ключа пачынаецца з выкліку сістэмнага дыялогу спраўджвання карыстальніка лакальнай абаронай (адбіткам пальца, Face ID ці PIN-кодам) як у сучасных смартфонах так і ў Windows, звычайна можна выбраць менавіта як вы хочаце пацвердзіць сваю асобу:

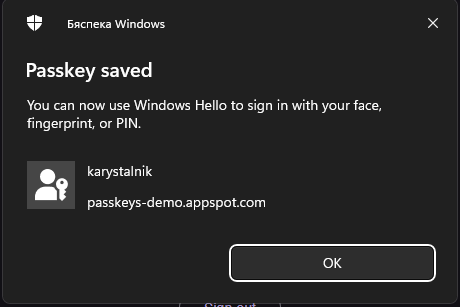

◦ Скануем адбітак пальца (ці пацвярджаем іншым чынам сваю асобу) і атрымліваем паведамленне, што Ключ доступу быў захаваны на прыладзе і мы можам выкарыстоўваць Windows Hello каб трапіць у ўліковы запіс karystalnik на сайце passkeys-demo.appspot.com:

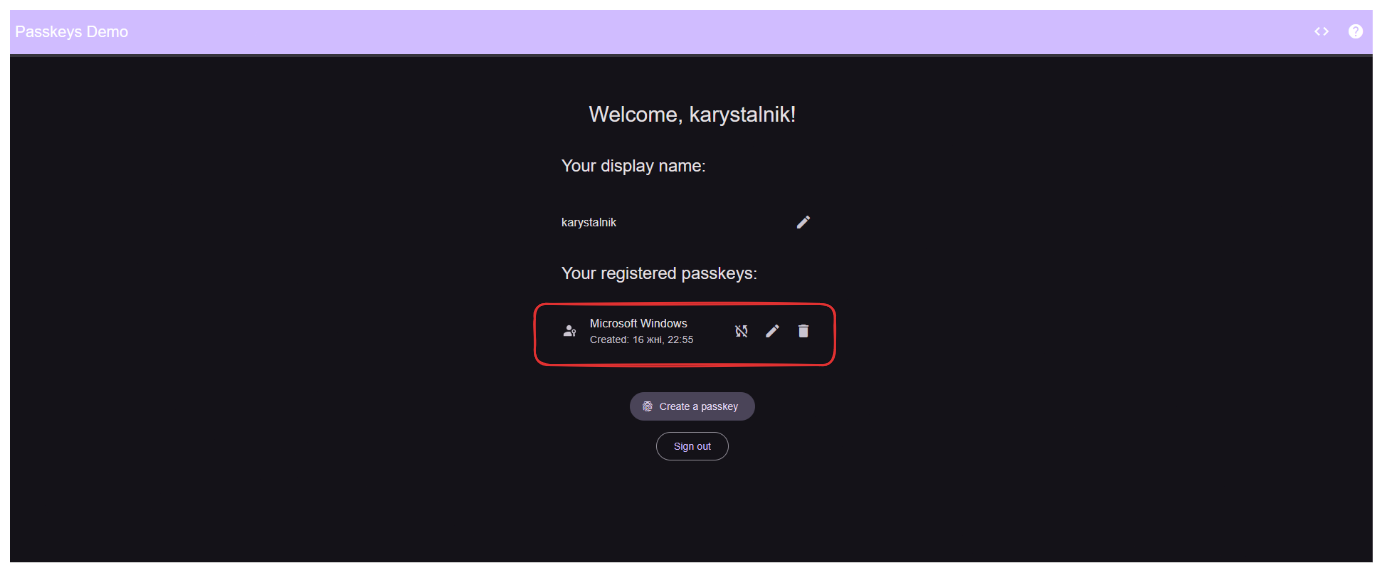

◦ А ўнутры ўліковага запісу на сайце, бачым, што з'явіўся радок з новым Ключом доступу. Звычайна ўсе новыя ключы маюць назву прылады, на якой вы іх стварылі і багата сайтаў дазваляюць змяніць назву ключа, каб ведаць дакладна на якой прыладзе ён знаходзіцца. Гэта дапамагае не пераблытаць ключы, калі іх багата і своечасова выдаліць непатрэбныя, калі вы напрыклад згубілі прыладу ці перадалі яе іншаму чалавеку.

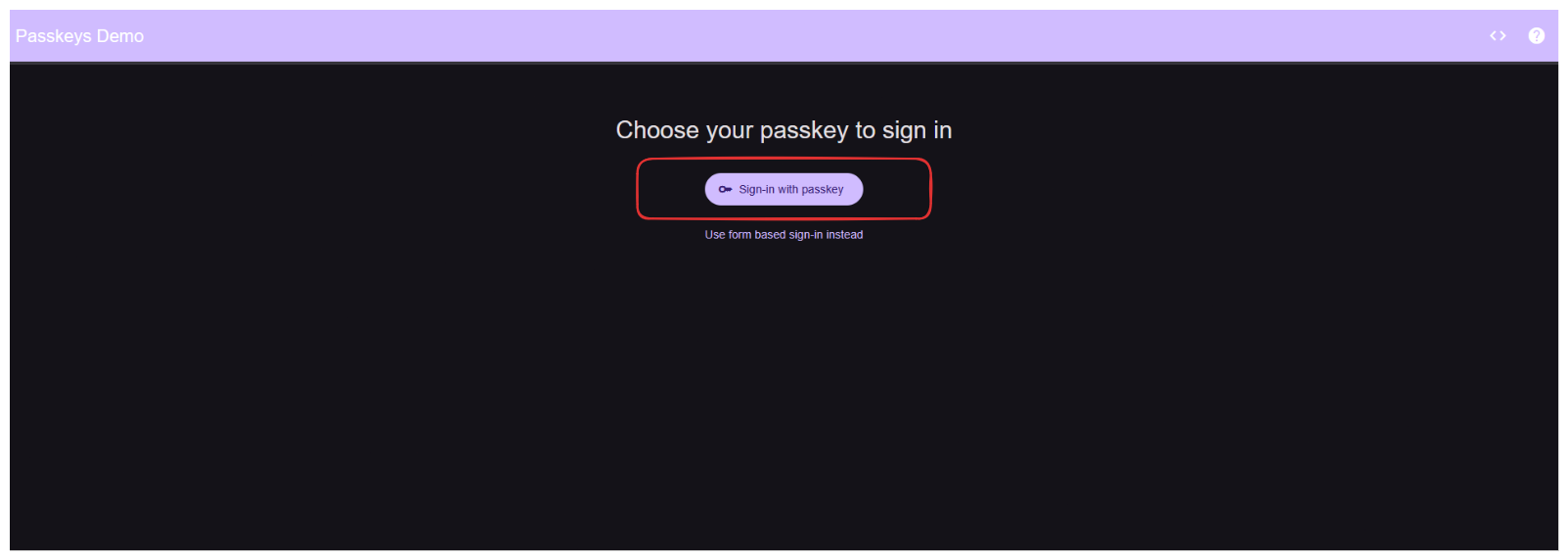

◦ Давайце паспрабуем зноў зайсці ў гэты ўліковы запіс, але з выкарыстаннем створанага намі ключа. Ціснем Sign out каб выйсці. І Use one button sign-in instead каб трапіць у меню ўваходу праз Ключ доступу. Спрабуем увайсці націснуўшы Sign-in with passkey:

◦ У сістэме зноў адкрываецца дыялог спраўджвання карыстальніка, скануем адбітак пальца.

Звярніце ўвагу: пры ўваходзе можна выкарыстоўваць ключы ў тым ліку з іншых прылад. Напрыклад на камп'ютары можна выбраць "Выкарыстаць іншую прыладу" замест адбітка пальца ці PIN-кода і праз QR-код які будзе паказаны на экране падключыць смартфон. Пасля запыт на выкарыстанне Ключа доступу будзе адпраўлены на смартфон па Bluetooth і пасля пацвярджэння асобы карыстальніка на смартфоне адбудзецца аўтэнтыфікація ў суадносны ўліковы запіс на камп'ютары.

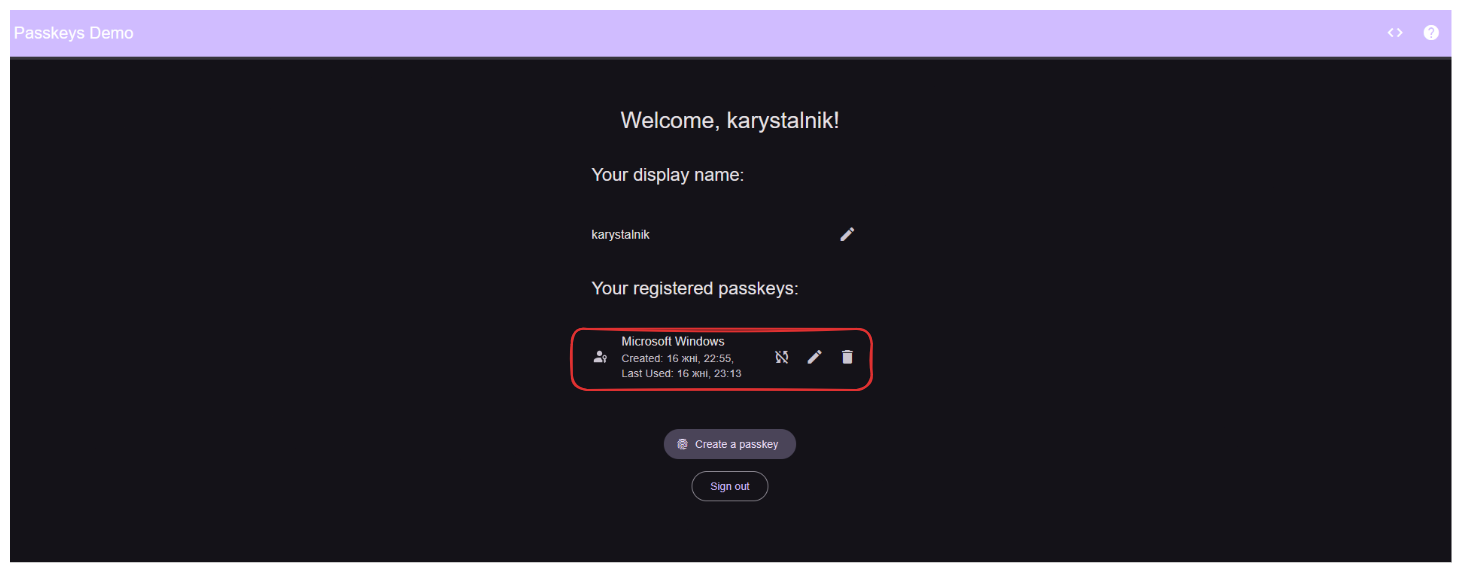

◦ Так, гэта на самой справе так проста і хутка, увесь працэс уваходу заняў каля 3 секунд на сканаванне адбітка пальца. Мы зноў унутры нашага тэставага запісу karystalnik, але побач з ключом доступу цяпер пазначана дата і час, калі мы апошні раз ім карысталіся:

Што будзе з Ключамі доступу калі прылада згублена?

Страта прылады рэч непрыемная, але не такая страшэнная, калі вы падрыхтаваны і ведаеце што рабіць:

▸ Ключы доступу створаныя на смартфонах сінхранізуюцца праз воблачныя сэрвісы (напрыклад, Google Password Manager або iCloud Keychain) з іншымі вашымі прыладамі. Гэта значыць, што вы можаце атрымаць доступ да сваіх уліковых запісаў з ноўтбука, планшэта ці іншага смартфона, на якім ўвайшлі ў той жа ўліковы запіс.

▸ Тэрмінова выдаліце згубленую прыладу са свайго ўліковага запісу ці пазначце яе як згубленую. Напрыклад, калі вы страцілі iPhone, зайдзіце на icloud.com, знайдзіце ў спісе сваю прыладу і выдаліце яе. Гэта заблакуе доступ да ўсіх Ключоў доступу, якія на ёй захоўваліся. Аналагічныя функцыі ёсць і ў Google для Android.

▸ Калі іншых прылад з Ключамі доступу няма, то на дадзены момант большасць сэрвісаў па-ранейшаму дазваляюць аднавіць доступ праз электронную пошту або нумар тэлефона. Пасля аднаўлення доступу вы можаце стварыць новы ключ на новай прыладзе.

Ці сапраўды хтосьці можа ўвайсці ў любы ўліковы запіс на разблакаванай прыладзе?

Нават калі ваша прылада разблакаваная, для выкарыстання Ключоў доступу трэба будзе паўторна ўвесці PIN-код ці біяметрыю. Але, калі нехта ведае ваш PIN-код ад прылады і можа яе разблакаваць самастойна, то ён зможа выкарыстоўваць усе Ключы доступу захаваныя на гэтай прыладзе і тэарэтычна трапіць у адпаведныя ўліковыя запісы.

Абавязкова выкарыстоўвайце надзейны PIN-код (ад 6 лічб без паўтораў) і карыстайцеся асабістымі ўліковымі запісамі ў Windows.

Цяпер вы ведаеце што такое Ключы доступу, як яны працуюць і можаце імі карыстацца. Памятайце, што яны значна больш устойлівыя да спроб крадзяжу, чым традыцыйныя паролі, якія могуць быць перахопленыя, скапіяваныя або падгледжаныя ці вывуджаныя з дапамогай сацыяльнай інжынерыі.

Галоўная сіла Ключоў доступу ў тым, што іх нельга назваць махлярам па тэлефону, як код з SMS і яны патрабуюць фізічнай прысутнасці і асабістай, лакальнай аўтэнтыфікацыі на прыладзе ўладальніка.